Wie wir die Hintermänner eines Betrugsnetzwerks aufgespürt haben

In nur 10 Minuten enttarnte unsere OSINT-Software Osentix die Drahtzieher hinter einem Millionenbetrug. Ein kleiner Fehler in einer CSS-Datei führte uns direkt zu den Tätern und ihrem Luxusleben in Dubai.

Bei Osentix arbeiten wir täglich daran, Licht in die Schatten der digitalen Welt zu bringen. Unsere Software ist ein leistungsstarkes Werkzeug für Open Source Intelligence (OSINT) Analysen, mit dem wir sensible Daten identifizieren, Schwachstellen in IT-Infrastrukturen finden und letztlich Täter enttarnen können.

In letzter Zeit häufen sich die Meldungen über ausgeklügelte Anlagebetrügereien. Die Opfer melden sich bei angeblichen Brokern im Internet an und werden von einem "Berater" kontaktiert, der hohe Gewinne verspricht. Eine Anfangsinvestition von nur 250 Euro soll den Zugang zu einer Handelsplattform ermöglichen. Dort sehen die Opfer, wie ihr Geld vermeintlich wächst, während der Berater sie immer wieder zu weiteren Einzahlungen drängt. Was sie nicht wissen: Die Gewinne sind gefälscht, das Geld wird nie wirklich investiert. Man spricht hier von einem sogenannten Trading-Scam, in Fachkreisen auch als "Pig Butchering" bekannt. Diese betrügerischen Broker sind skrupellos und treiben ihre Opfer zu immer höheren Investitionen, bis diese finanziell völlig ausgeblutet sind. Wenn die Opfer dann versuchen, ihr Geld abzuheben, werden plötzlich "Gebühren" oder andere Vorwände erfunden, um die Auszahlung zu verhindern.

Unsere Analyse mit Osentix

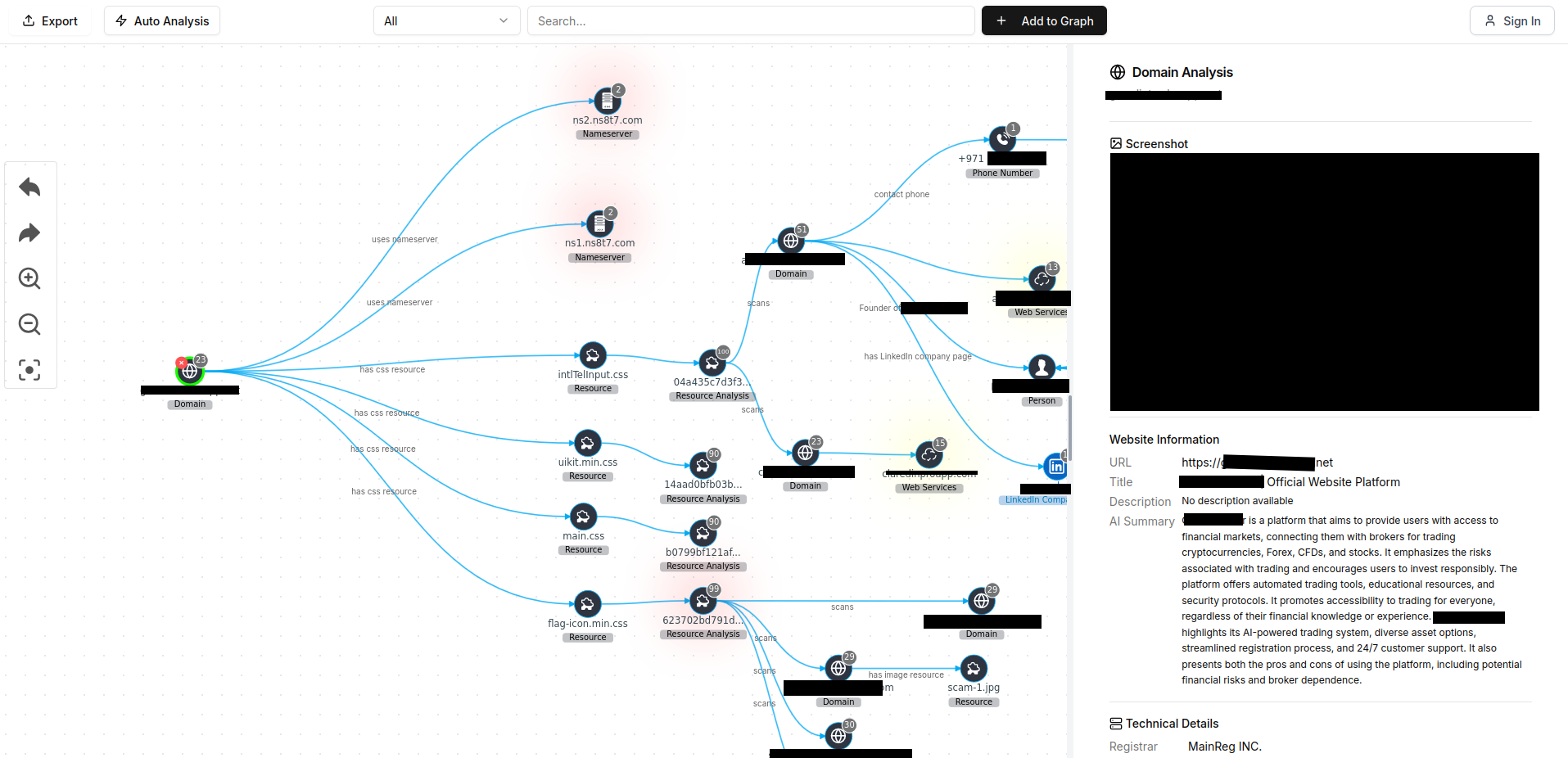

Wir haben die betrügerische Website sofort mit unserer Software analysiert. Osentix zeigte automatisch alle Schwachstellen und die zugrunde liegende IT-Infrastruktur in einem übersichtlichen Graphen an. Es wurde schnell klar, dass die Websites auf Servern der Firma W1n Ltd. gehostet wurden.

Bei einer tiefergehenden Analyse der internen Dateien stieß Osentix auf eine auffällige CSS-Datei namens intlTelInput. Unsere Software zeigte uns sofort, welche anderen Websites diese Datei ebenfalls verwendeten. Überraschenderweise waren es über 800 Websites! Alle waren nahezu identische Kopien der ursprünglichen Betrugsseite, lediglich Logos und Namen waren unterschiedlich. Es wurde klar: Die Täter betrieben ein gigantisches Netzwerk aus betrügerischen Websites.

Der entscheidende Fehler der Täter

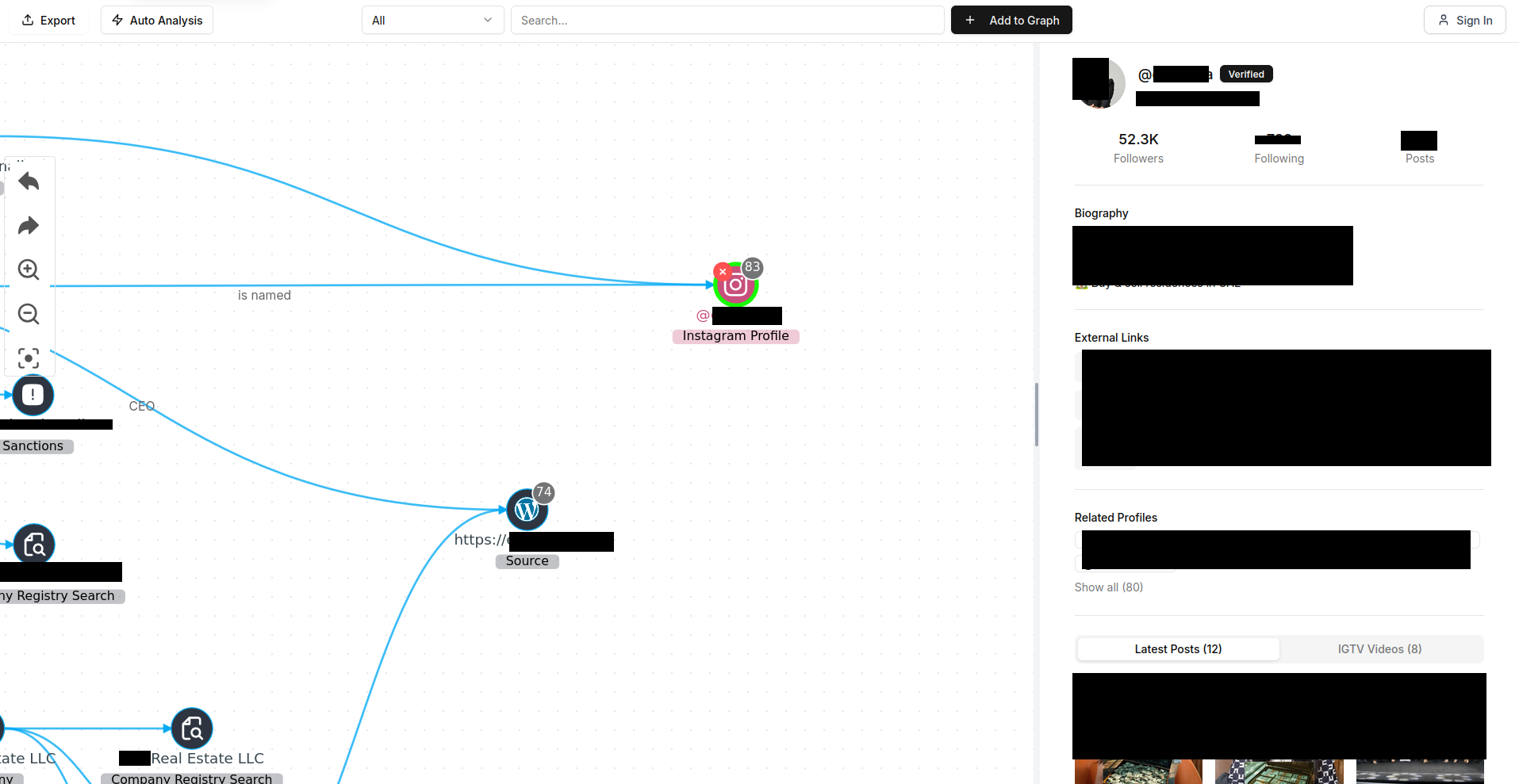

Doch die Täter machten einen entscheidenden Fehler. Sie verwendeten dieselbe CSS-Datei auch auf einer anderen Website, die tatsächlich Informationen über sie selbst preisgab. Diese Website entpuppte sich als eine Investmentfirma in Dubai, die angeblich in Immobilien investierte. Der Geschäftsführer inszenierte sich auf Instagram als erfolgreicher Unternehmer mit fast 52.000 Followern, die er mit Bildern in teurer Markenkleidung, Luxusautos und Villen beeindruckte. Auch ein LinkedIn-Profil des Unternehmens konnte gefunden werden. Dank dieses Fehlers konnte die genaue Person identifiziert und sogar nachvollzogen werden, wie das gestohlene Geld gewaschen wurde.

Offene Türen: Der nächste Fehler

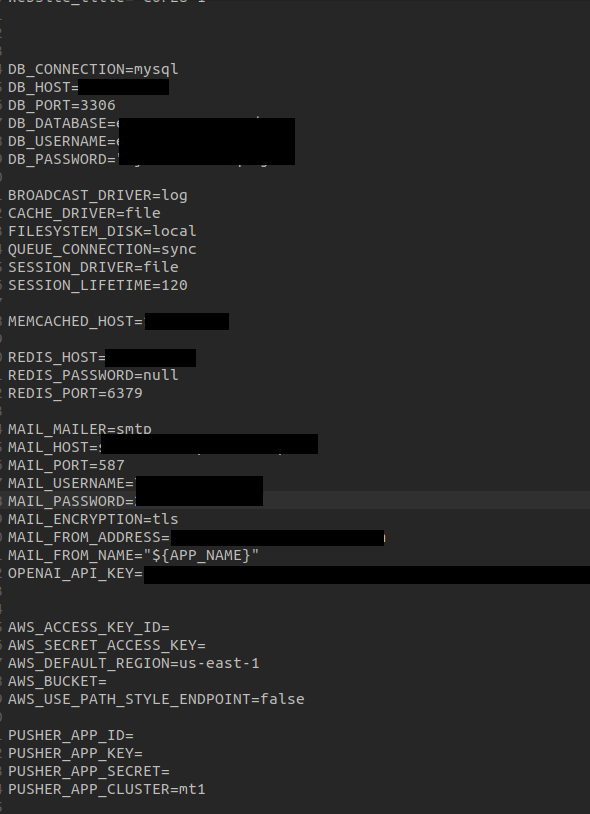

Die betrügerischen Websites wurden auch auf offene Ports und öffentlich zugängliche Dateien untersucht. Dabei stießen wir auf eine .env-Datei. Eine .env-Datei (Environment-Datei) ist eine einfache Textdatei, die Umgebungsvariablen für eine Softwareanwendung speichert. Diese Variablen enthalten oft sensible Informationen wie Datenbankzugangsdaten, API-Schlüssel oder Passwörter, die aus Sicherheitsgründen nicht direkt im Code gespeichert werden sollten. Wenn diese Datei öffentlich zugänglich ist, handelt es sich um eine schwerwiegende Sicherheitslücke.

Die gefundene .env-Datei enthielt sämtliche Zugangsdaten zum E-Mail-Postfach und zur Datenbank der Täter. Mit diesen Informationen konnten wir alle Opfer identifizieren und den gesamten E-Mail-Verkehr der Betrüger nachvollziehen.

Ein weiterer schwerwiegender Fehler: Die Beschuldigten hatten auch ihren OpenAI API-Schlüssel in der .env-Datei gespeichert. Ein OpenAI API-Schlüssel ist ein Zugangsschlüssel, der die Nutzung der künstlichen Intelligenz von OpenAI ermöglicht, beispielsweise für Sprachmodelle wie GPT. Dieser Schlüssel ist hochsensibel, da er Zugang zu KI-Diensten und potenziell zu den zugehörigen Konten der Täter bietet. Dieser Schlüssel kann weitere Verbindungen und Nutzungsmuster der Täter offenlegen, was für die Ermittlung von unschätzbarem Wert ist.

Das Ergebnis

Dank Osentix konnten wir die gesamte Infrastruktur der Täter in nur 10 Minuten aufdecken:

- Über 800 betrügerische Websites in ihrem Netzwerk wurden identifiziert

- Die gefundenen Schwachstellen führten direkt zur Identität der Täter

- Wir konnten alle Opfer lokalisieren und erhielten Zugang zur Datenbank und den E-Mail-Adressen der Betrüger

- Die Täter konnten einer Investmentfirma in Dubai zugeordnet werden

- Die Geldwäschewege wurden nachvollziehbar gemacht

Dieser Fall zeigt eindrucksvoll, dass Osentix in der Lage ist, die Identität von Tätern in kürzester Zeit aufzuspüren. Mit nur einem Klick können die Ergebnisse als gerichtsverwertbarer Bericht exportiert werden. Das revolutioniert die OSINT-Recherche und macht sie effektiver als je zuvor.

Erfahren Sie mehr über unsere Ermittlungssoftware auf osentix.com

Von der Spezialeinheit zur Hilfe: Wie ich als Ex-Finanzermittler jetzt Opfer von Krypto-Betrug unterstütze

Mein Name ist Anton Haverkamp und ich bin ehemaliger Finanzermittler einer Spezialeinheit der Polizei. Als Polizist war ich Hauptverantwortlicher für Kryptowährungen und die Verfolgung von digitalen Zahlungen. Ich habe zusammen mit dem LKA zahlreiche Anlagebetrugstaten verfolgt und mit spezialisierter Software, Zahlungen bis zu den Tätern nachverfolgt.

Als Finanzermittler war ich dafür zuständig Vermögen von Tätern aufzuspüren und mittels der Staatsanwaltschaft zurück an die Opfer zu geben. Aufgrund meines zusätzlichen Studiums der Wirtschaftsinformatik war ich der IT-Experte und Ansprechpartner für Kryptowährungen bei der Polizei. Nun unterstütze ich Opfer von Brokerbetrug und Krypto-Betrug. Ich bin Profi in diesem Bereich und kann Ihnen genau sagen, was Sie in Ihrer Situation am besten tun müssen. Melden Sie sich für eine kostenlose Beratung und ich schaue mir Ihren Fall kostenlos an und gebe Ihnen konkrete Handlungsanweisungen.

Achtung: Viele angebliche Recovery-Firmen geben an, dass sie Ihre Gelder unmittelbar zurückholen können. Es handelt sich dabei jedoch oft auch um Betrug. Vertrauen Sie keinen Unternehmen ohne Impressum oder dubiosen Garantien. Seriöse Unternehmen arbeiten eng mit Polizei und Staatsanwaltschaft zusammen. Vertrauen Sie nur Unternehmen, die auch IT-Kenntnisse und fundierte Erfahrungen in diesem Bereich aufweisen können.